電腦系統小知識 計算機系統集成中DDoS防火墻參數設置指南

在計算機系統集成項目中,網絡安全是核心環節之一,而DDoS(分布式拒絕服務)攻擊是當前最常見的網絡威脅之一。合理設置DDoS防火墻參數,對于保障業務連續性、提升系統整體安全水平至關重要。以下是一份針對系統集成環境的DDoS防火墻參數設置實用指南。

一、DDoS防火墻基礎認知

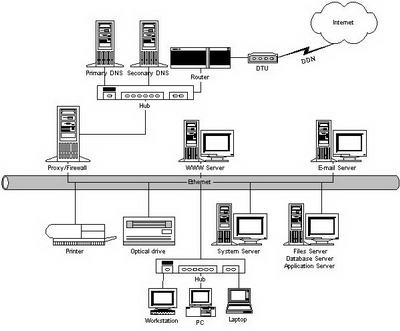

DDoS防火墻通過檢測和過濾惡意流量,保護目標服務器或網絡資源。在系統集成架構中,它通常部署在網絡邊界,作為安全防護體系的第一道防線。

二、關鍵參數設置步驟與要點

- 流量基線建立

- 設置目的:識別正常業務流量模式,為異常檢測提供基準。

- 操作建議:在業務平穩期(如非促銷、非高峰時段),開啟學習模式1-2周,自動分析并建立包含流量大小、協議分布、訪問頻率等特征的基線。

- 閾值參數配置

- 帶寬閾值:設置入站流量上限,通常建議設置為正常峰值的1.5-2倍,避免誤攔突發合法流量(如新品發布)。

- 包速率閾值:針對SYN Flood、UDP Flood等攻擊,配置每秒數據包數量上限,可參考基線值,設定動態閾值。

- 連接數限制:對單個IP或子網的最大并發連接數進行限制,防止資源耗盡。

- 協議分析優化

- 啟用深度包檢測(DPI):不僅檢查包頭,還分析載荷內容,精準識別偽裝成合法協議的攻擊流量。

- 配置特定協議防護:

- HTTP/HTTPS防護:設置請求頻率限制、人機驗證(如驗證碼)觸發條件。

- DNS防護:限制DNS查詢速率,啟用DNS緩存保護。

- 黑白名單與地域封禁

- 靜態黑白名單:將已知可信IP(如合作伙伴)加入白名單;將攻擊源IP永久封禁。

- 智能動態黑名單:啟用自動學習功能,對短期高頻攻擊IP自動臨時封禁。

- 地理封鎖:若業務僅服務特定地區,可屏蔽非目標地區的訪問,大幅減少攻擊面。

- 清洗與引流設置

- 清洗中心配置:與云清洗服務聯動時,設置觸發清洗的流量閾值和清洗策略。

- BGP/Anycast引流:在大型網絡集成中,配置路由策略,將攻擊流量引流至清洗中心。

三、系統集成中的協同設置

計算機系統集成強調各組件協同。DDoS防火墻設置需與整體架構配合:

- 與負載均衡器聯動:當防火墻檢測到攻擊時,可通知負載均衡器暫時隔離受影響服務器。

- 與IDS/IPS信息共享:接收入侵檢測系統的警報,提前調整防護策略。

- 與網絡監控系統集成:將防火墻日志和事件對接到統一監控平臺,實現集中告警。

四、測試與持續優化

- 模擬測試:定期使用安全工具模擬低強度DDoS攻擊,驗證防護效果。

- 策略復審:每季度或業務發生重大變化時,復查參數是否仍符合實際流量模式。

- 日志分析:定期分析攔截日志,識別新攻擊模式,并據此微調參數。

五、注意事項

- 避免過度防護:過于嚴格的閾值可能阻斷正常用戶,需在安全與可用性間平衡。

- 硬件性能匹配:確保防火墻設備的處理能力(如吞吐量、新建連接數)高于網絡最大預期負載。

- 冗余與高可用:在關鍵系統中,部署兩臺防火墻做雙機熱備,避免單點故障。

在計算機系統集成中,DDoS防火墻參數設置并非一勞永逸,而是一個基于持續監控、分析、調整的動態過程。通過科學的基線建立、精細的閾值管理、以及與其他系統組件的緊密聯動,才能構建起一道適應性強、精準高效的DDoS防護屏障,為集成系統的穩定運行提供堅實保障。

如若轉載,請注明出處:http://www.emgrly.com/product/43.html

更新時間:2026-01-13 16:21:23